Itthon ezer+1 különböző service fut már mindenféle szerveren:

- Nagios,

- Zabbix,

- PRTG,

- Asset Manager,

- Wiki,

- stb.

Mindet eddig HTTP-n át használtam, nem is tartottam túl nagy jelentőséget a helyi hálózaton futó vackaim HTTPS-en át történő elérésének.

Valami viszont rámtört 2 napja, hogy mégis mennyivel jobb lenne attól az irritáló „Nem biztonságos” felirattól megszabadulni, ezért elkezdtem certekkel szórakozni.

Először a terv az volt, hogy szimplán self-signed certeket csinálok, a publikus felét kézzel importálom a Linux desktopokra, Windows esetében pedig van itthon AD, így abba is felvehetem. Szerencsére rövid időn belül rájöttem hogy ez faszság és sokkal jobb lenne ha csinálnék egy saját root certet (Certificate Authority) és minden certet az „alatt”hoznék létre.

Új cert létrehozása

A helyzet az, hogy egész sokáig tart létrehozni egy certet csak azért, hogy utána díszelegjen a lakat valami mellett, amit rajtam és a barátnőmön kívül nem sok mindenki fog látni:

openssl genrsa -out wiki.szuszi.lan.key 2048

openssl req -new -key wiki.szuszi.lan.key -out wiki.szuszi.lan.csr

openssl x509 -req -in wiki.szuszi.lan.csr -CA pvga_ca.pem -CAkey pvga_ca.key -CAcreateserial -out wiki.szuszi.lan.crt -days 825 -sha256 -extfile csr_ext.extEközben pedig mindenféle adatot meg kell adni természetesen. Szerettem volna automatizálni, ezért először összekalapáltam egy bash scriptet, utána viszont még jobb ötletem támadt.

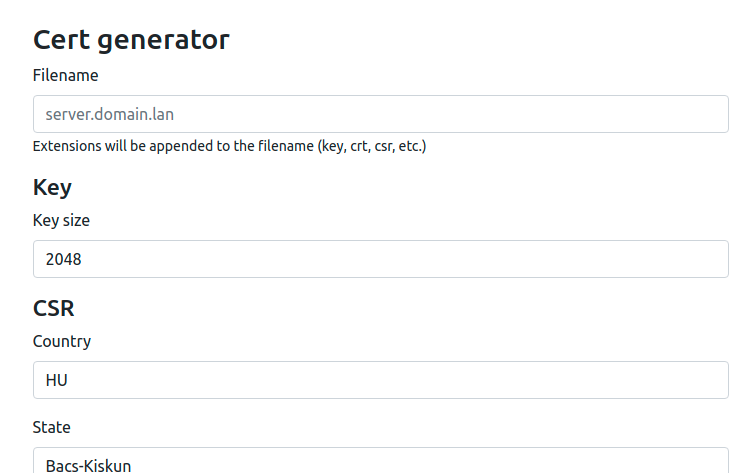

Kreáltam egy egyszerű Laravel alkalmazást, amibe miután feltöltöd a CA certedet, egy darab webes form kitöltésével generálhatsz új self-signed certeket. Ha rányomsz a submit gombra, akkor pedig összeszedi őket ZIP-ben és már lehet is őket beállítani nginx meg apache2 alatt.